Wieder einmal sind 90 Tage vorbei und damit die Laufzeit des SSL-Zertifikats für meinen Blog. Leider hat ZeroSSL seine Preispolitik geändert und die Zertifikate sind nur noch begrenzt (3 x 90 Tage) kostenlos.

Ich habe mich daher entschieden auf Let’s Encrypt umzusteigen. Leichter gesagt als getan …

Ich hatte schon einige Male versucht mit Let’s Encrypt klarzukommen. Irgendwie hat es nie funktioniert. Sämtliche Anleitungen im Internet versagten. Diesmal musste es aber unbedingt sein.

Nach einer Google Abfrage nach Let’s Encrypt auf einem QNAP-NAS landete ich recht schnell auf dieser Seite. Der Anfang des Forumsbeitrags war für mich nicht interessant, da ich myqnapcloud nicht nutzen möchte. Meine Seite soll ohne weitere Umleitungen direkt über sturm.selfhost.eu erreichbar sein. Etwas weiter im Thread geht es aber genau darum. Mit dem 4. Beitrag geht es los:

Es kommt eine Anleitung, die vielleicht nicht sofort verständlich ist und bei mir auch nicht direkt zum Ziel führte. Das Prinzip ist aber richtig:

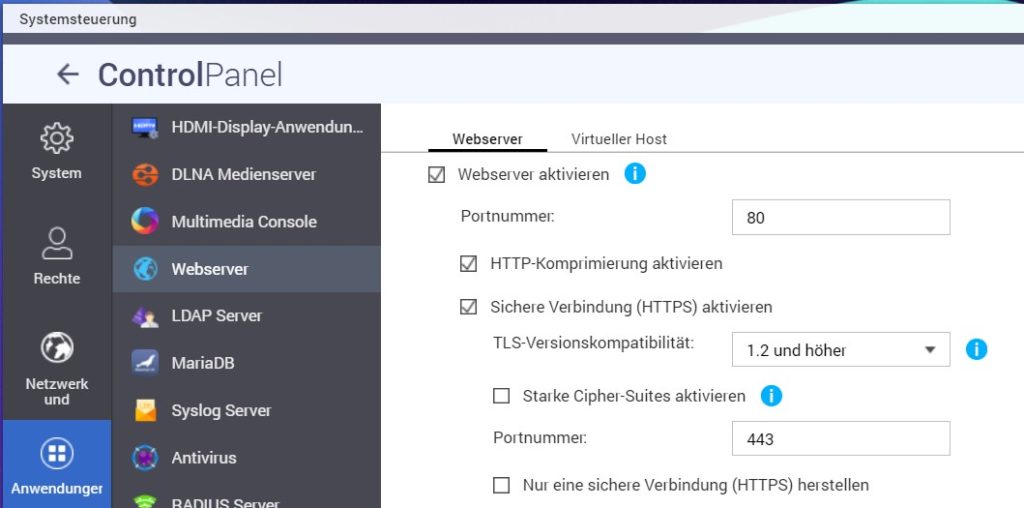

Auf dem QNAP-NAS wird wird der Webserver mit Port 80 erstellt.

Ein wichtiger Punkt hat sich bei der nächsten Aktualisierung gezeigt. Der Haken bei „nur sichere Verbindung (HTTPS) muss bei der Zertifikatserneuerung raus, sonst wird Port 80 nicht erreicht.

Später muss der Haken aber wieder rein. Sollte man das nicht tun, bemerkt man schnell interessante Nebeneffekte. Beispielsweise wurden beim Nacheditieren genau dieser Information die Bilder in Wordplus nicht angezeigt. Zudem ist natürlich die Sicherheit so besser.

Da bei mir schon vorher ein HTTPS-Zugang lief, ist auch das bei mir schon konfiguriert. Es kann auch genau so aktiviert bleiben.

Es muss sichergestellt sein, dass der System-Administrationsport nicht auf 80 steht !!! Das ist überhaupt eine sehr schlechte Einstellung, weil sie höchst angreifbar macht!

Ich verzichte mal darauf zu zeigen, wo mein Port liegt.

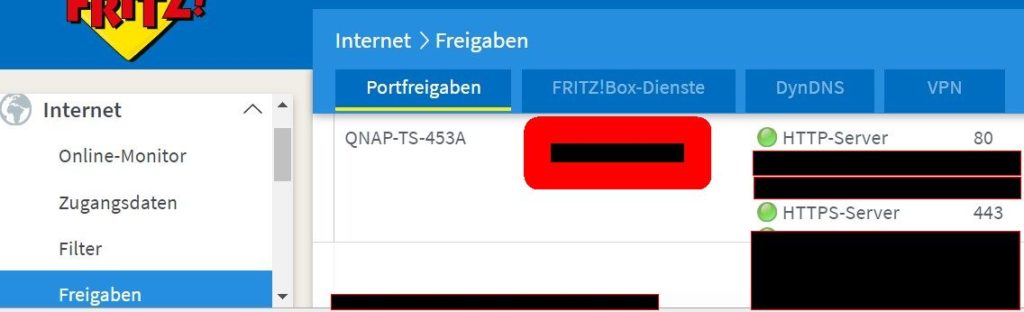

Der Router, bei mir eine FRITZ!Box, muss natürlich den Verkehr von außen zum Webserver weiterleiten.

Jetzt wird getestet, ob der Zugang auf den Webserver funktioniert. Mit einem Aufruf über den Browser mit der Adresse des Servers sollte das ermittelbar sein. Bespiel: http://sturm.selfhost.eu:80 und https://sturm.selfhost.eu:443

Beide Abfragen sollten fehlerfrei funktionieren. Sonst geht es nicht !! Keinesfalls darf die Adminseite des NAS erscheinen!

In den aktuellen QTS-Varianten (Betriebssystem des QNAP-NAS) ist die weitere Konfiguration einfach, weil die Grundlage schon im Menü enthalten ist.

Über System – Sicherheit – Zerifikat & privater Schlüssel gelangt man auf die Konfigurationsseite. Jetzt Zertifikat ersetzen wählen und dann Von Let’s Encrypt beziehen auswählen. Man trägt jetzt die Domain (Beispiel: sturm.selfhost.eu) des eigenen Webservers und die eigene email-Adresse ein. Die letzte Zeile mit der alternativen Adresse kann leer bleiben. Das wird jetzt abgeschickt und in den meisten Fällen funktioniert das auch. Man muss etwas Geduld haben, da der Vorgang ein paar Minuten dauert. Die Fehlermeldung „Failed to validate intermediate Certificate“ ist völlig unkritisch und kann ignoriert werden.

Obwohl ich das alles so gemacht hatte, bekam ich kein Zertifikat. Immer wieder kam eine Fehlermeldung, dass ich die Ports 80 und 443 freigeben sollte. Die waren aber frei. Die Fehlermeldung zeigt aber leider nicht das wirkliche Problem. Es geht gar nicht darum, dass die Ports nicht frei sind, sondern darum, dass das System nicht im Webserver-Root den Ordner „.well-known“ frei nutzen kann. Sofern dieser Ordner vorhanden ist, muss er zum Beispiel mit WinSCP und Admin-Rechten gelöscht werden. Mit dem Window-Explorer ist das nicht möglich, – auch wenn es im ersten Moment den Anschein hat. Bei mir war er noch vorhanden, weil ZeroSSL auch da hinein schreibt.

Als nach langem Suchen dieses Problem gelöst war, lief die Zertifikatserstellung problemlos durch. Als abschließender Schritt musste allerdings der https-Port wieder auf 443 geändert werden. Das System hatte ihn resettet und auf 8081 gestellt.

Auch die Zertifikatserneuerung wird in dem Dialog durchgeführt. 10 Tage vor Ablauf wird der jetzt noch ausgegraute Button nutzbar und man kann das Zertifikat auffrischen.

Lieber Thomas! Dies war eines der n|ützlichsten BLogs in den letzten Monaten. Vielen Dank!! Ich hatte ZeroSSL genutzt und lief in das gleiche Problem rein, Let’s Encrypt hatte ich weder über QNAP noch über WordPress zum laufen gebraht und war schon am aufgeben. Danke Vielmals!

Hallo Stephan,

vielen Dank für die positive Rückmeldung. Es freut mich sehr, wenn meine Anleitungen und Informationen auch anderen weiterhelfen.